| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

19/09/2011 10:04:01 (+0700) | #1021 | 247355 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

TQN wrote:

Sự gian dối, lừa đão, bằng mọi cách đạp đầu người khác để đi lên càng ngày càng phổ biến và lộ rõ.

Sáng nay, duyệt facebook, thấy cái link phần mềm ToiTietKiem.Vn_Professional bị nghi ngờ có trojan, tui down về phân tích thử. Quả đúng không sai: một phần mềm rất tệ, trái ngược hẳn với quảng cáo rầm rộ, của nhóm sv của FPT, đã đoạt giải gì đó, lại cài cắm click adware trong đó.

Đây chỉ là một đoạn link click của linkbucks.com mà ct này nhúng vào, dùng Form3 với 4 component WebBrowser để tự động gọi method Click. Form3 được tác giả hide đi nên chúng ta sẽ không thấy trên màn hình:

Code:

http://a74b24df.linkbucks.com

http://a74b24df.linkbucks.com

http://a74b24df.linkbucks.com

http://2050aad9.linkbucks.com

http://d27332b6.linkbucks.com

http://052162c8.linkbucks.com

http://b2749ffc.linkbucks.com

http://b2749ffc.linkbucks.com

http://7d67a321.linkbucks.com

http://3060e20c.linkbucks.com

http://ac9ee037.linkbucks.com

http://b2749ffc.linkbucks.com

http://4d6e46fd.linkbucks.com

http://4a6045bc.linkbucks.com

http://f00ee973.linkbucks.com

http://98a63f1d.linkbucks.com

http://98a63f1d.linkbucks.com

http://b9e8ccfb.linkbucks.com

http://0779dfd9.linkbucks.com

http://82883b02.linkbucks.com

http://98a63f1d.linkbucks.com

http://a14a1ab3.linkbucks.com

http://6590b68a.linkbucks.com

http://c603c304.linkbucks.com

http://d332db80.linkbucks.com

http://44ce52c8.linkbucks.com

http://44ce52c8.linkbucks.com

http://44ce52c8.linkbucks.com

http://5fffee9b.linkbucks.com

http://bfbf5fab.linkbucks.com

http://438e215b.linkbucks.com

http://1ec41b10.linkbucks.com

http://49abc570.linkbucks.com

http://49abc570.linkbucks.com

http://49abc570.linkbucks.com

http://54a960f9.linkbucks.com

http://d3125c51.linkbucks.com

http://aa3cee9a.linkbucks.com

http://40df7943.linkbucks.com

http://a47ff0db.linkbucks.com

http://a47ff0db.linkbucks.com

http://a47ff0db.linkbucks.com

http://6fcc3f8e.linkbucks.com

http://141e8889.linkbucks.com

http://8464fce6.linkbucks.com

Download phần mềm này tại: http://www.toitietkiem.vn/sites/default/files/ToiTietKiem.Vn%20Professional%20Setup.rar

Chỉ biết bó 3 chân.com. Càng lúc càng loạn ! Không biết FPT và Toyota có biết là phần mềm và nhóm sv này đã làm điều bậy bạ này không, có đáng để họ khen thưởng, tung hô không ?

PS: Không không chắc sẽ có nhiều người ghét mình, coi mình là kẽ "chọc gậy bánh xe" quá

Không những phần mềm có trojan click quảng cáo mà ngay cả website phân phối phần mềm của nhóm sinh viên này cũng tạo những popup quảng cáo để kiếm tiền dù người dùng không click vào bất cứ quảng cáo nào cả  . .

Sự vụ này được bolzano_1989 lần đầu phát hiện khi điều tra nguyên nhân dẫn đến việc xuất hiện hàng loạt các cửa sổ quảng cáo của các trang web Tàu ( lại là Tàu  ) được mở bởi Internet Explorer ở máy tính một người bạn mỗi khi khởi động máy tính, hiện giờ những hành vi bẩn của nhóm sinh viên và phần mềm này đã biến thái và trở nên tinh vi hơn như anh TQN đã nêu ở trên. ) được mở bởi Internet Explorer ở máy tính một người bạn mỗi khi khởi động máy tính, hiện giờ những hành vi bẩn của nhóm sinh viên và phần mềm này đã biến thái và trở nên tinh vi hơn như anh TQN đã nêu ở trên.

Link ở diễn đàn CMCLab Support:

http://support.cmclab.net/vn/ung-dung-tien-ich/toitietkiem-vn-professional-tiet-kiem-dien-toi-uu-cho-may-tinh/ |

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

19/09/2011 15:29:24 (+0700) | #1022 | 247370 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

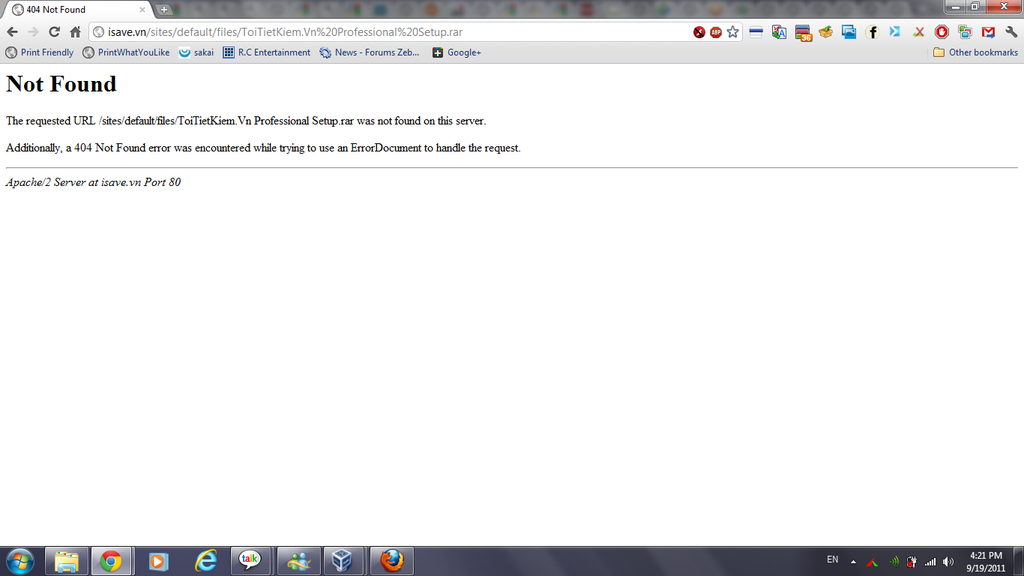

File ở link tải từ trang chủ ToiTietKiem.Vn Professional hiện đã được xoá, các bạn sinh viên đh FPT đầy tham vọng kiếm tiền định giở trò gì nữa đây  : :

http://www.toitietkiem.vn/sites/default/files/ToiTietKiem.Vn%20Professional%20Setup.rar

To bolzano_1989

Em resize lai cái image này đi để nó khỏi phá vỡ khung hình của forum, dù đã zoom out hết cỡ.

Hiên tại Dimensions của nó là 1,366px × 768px., nên resize nó xuống còn khoảng 800 pixels x ....pixels là được. PXMMRF

|

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

19/09/2011 15:52:20 (+0700) | #1023 | 247375 |

phanledaivuong

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 23/05/2008 17:34:21

Messages: 315

Location: /dev/null

Offline

|

|

TQN wrote:

Chỉ biết bó 3 chân.com. Càng lúc càng loạn ! Không biết FPT và Toyota có biết là phần mềm và nhóm sv này đã làm điều bậy bạ này không, có đáng để họ khen thưởng, tung hô không ?

PS: Không không chắc sẽ có nhiều người ghét mình, coi mình là kẽ "chọc gậy bánh xe" quá

Việc Đại Học FPT khen thường và tung hô nhóm sinh viên này cũng gần giống 1 hình thức để PR cho trường ĐH FPT. vì mục đích chính của việc lập ĐH-FPT là để kinh doanh. Hiện nay trường cũng không chú trọng vào việc đào tạo - giáo dục mấy nữa. mọi quảng cáo trên Báo, website của trường kể cả những lời nói của Hiệu Phó Nguyễn Xuân XXX trên báo cóc (1 tờ báo phát hành nội bộ trường) cũng chỉ là chém gió. Hoàn toàn không có thật, việc này nếu bạn nào học ở FPT cũng biết được 1 số phần. Chỉ trong chăn mới biết chăn có rận |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

19/09/2011 15:53:21 (+0700) | #1024 | 247377 |

TQN

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/06/2006 22:28:01

Messages: 888

Location: Biết làm chi ?

Offline

|

|

Thôi, tránh lạc đề anh em. Chỉ là bức xúc tình trạng làm ăn gian dối, đạo đức xuống cấp thôi.

Mình chỉ nhắc mấy anh em sv FPT đó là được rồi, bolzano. Mấy em sv FPT đó chịu khó remove cái Form3 ra giùm đi. Kiếm tiền thì nên quang minh chánh đại chứ, đừng làm những hành động vậy. Đã có ý tưởng tốt, viết phần mềm free thì free cho trót !

Em nhớ hồi xưa ông thầy dạy Anh Văn hồi PT của em có chế một câu: "Nhân bất học bất chi lý, trẻ không học lớn lên chích ma tuý, mình có học lớn lên làm đại uý"

Đùa một chút cho mọi anh em bớt căng thẳng.

PS: Tình trạng cài cắm virus, malwares, thật giả lẫn lộn giờ nhiều quá rồi. Em đi nhậu mà cũng không biết tin thằng bạn nhậu nào cả ! Cứ nghĩ trong đầu, mẹ, không biết nó có phải là thành viên stl không ?

Thôi quay lại tìm con bot giấu mặt đang "đốt" VNN anh em nhé ! |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

19/09/2011 19:01:13 (+0700) | #1025 | 247383 |

songvedemdl

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 20/09/2004 14:58:57

Messages: 25

Offline

|

|

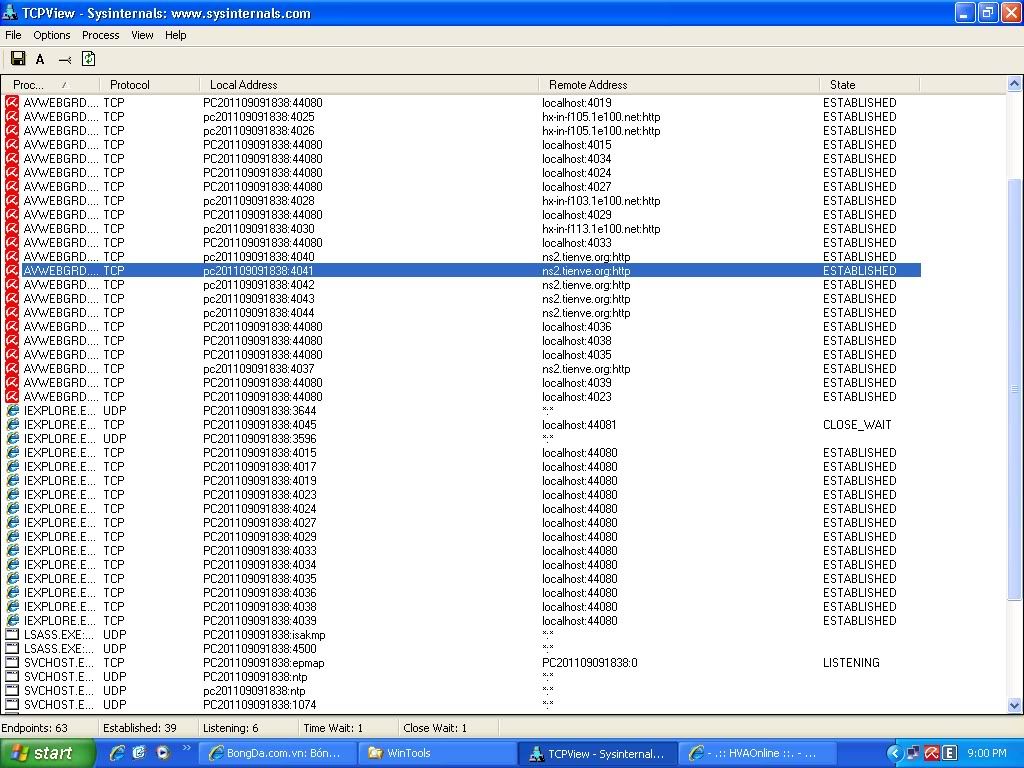

híc, điều gì đang xảy ra trong pc cua em?? em không đủ khả năng để phân tích nên đã quay phim lại TCPView để up lên nhờ mấy anh phân tích. máy em đã update avira thường xuyên và scan system rồi ( không hề phát hiện gì bất thường) nhưng vẫn tự kết nối tới ns2.tienve.org hay thutin.tienve.org và static.vdc.vn và rất nhiều facebook(??? ).... mỗi khi em dùng IE để vào một web bất kỳ

bản ghost do em tự làm có sử dụng tool spat 6.*.* để tự nhận driver, có khi nào đó chính là mầm mống của "mèo què " của tụi STL không? vì thật sự ở việt nam rất nhiều người dùng spat để làm ghost tự nhận driver kể cả windows xp va windows 7 ?

link ghi lại màn hình TCPView http://www.mediafire.com/?c3mjeeu4d9b9czv

hình:

đây là file AutoRuns http://www.mediafire.com/?57k76tbhmu8ifj7 |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

19/09/2011 20:59:27 (+0700) | #1026 | 247387 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

songvedemdl, bạn vào HVAOnline thì thấy kết nối đến tienve.org là đúng rồi  . .

Bạn scan và gửi log sau cho mình nhé:

Hướng dẫn scan và gửi log Autorunsc (Autoruns command-line)

http://support.cmclab.net/vn/tut0rial/huong-dan-scan-va-gui-log-autorunsc-(autoruns-command-line)/

|

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

19/09/2011 22:25:14 (+0700) | #1027 | 247391 |

songvedemdl

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 20/09/2004 14:58:57

Messages: 25

Offline

|

|

bolzano_1989 wrote:

songvedemdl, bạn vào HVAOnline thì thấy kết nối đến tienve.org là đúng rồi  . .

Bạn scan và gửi log sau cho mình nhé:

Hướng dẫn scan và gửi log Autorunsc (Autoruns command-line)

http://support.cmclab.net/vn/tut0rial/huong-dan-scan-va-gui-log-autorunsc-(autoruns-command-line)/

mình có up AutoRuns.arn ở trên rồi, nhưng giờ mình up autorunsc theo yêu cầu của bạn ở link sau http://www.mediafire.com/?hmrjyz3jz9gf791

dùng ghostExp để kiểm tra bản ghost và lôi đầu thằng PowerDrv.exe (thằng này để tự động cài driver và sẽ tự động bị xoá khi quá trình ghost tự nhận driver xong) ra thì Avira báo là virust nên up lên nhờ mấy anh coi thử link của nó đây http://www.mediafire.com/?gwq4q8wela8qa2x |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

19/09/2011 22:36:44 (+0700) | #1028 | 247393 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

mainguyendl có thể gửi 2 file sau lên để mọi người kiểm tra thêm:

c:\program files\unikey v408\unikey.exe

c:\program files\internet download manager\idman.exe

|

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

20/09/2011 06:44:36 (+0700) | #1029 | 247400 |

songvedemdl

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 20/09/2004 14:58:57

Messages: 25

Offline

|

|

bolzano_1989 wrote:

mainguyendl có thể gửi 2 file sau lên để mọi người kiểm tra thêm:

c:\program files\unikey v408\unikey.exe

c:\program files\internet download manager\idman.exe

bạn đang nói mình ha? hay mainguyendl? nếu nói mình thì tối đi làm về mình se up lên mediafire cho bạn, thank bạn nhiều!! |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

20/09/2011 06:58:12 (+0700) | #1030 | 247401 |

songvedemdl

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 20/09/2004 14:58:57

Messages: 25

Offline

|

|

| mình mới lấy 2 file bạn yêu cầu up lên mediafire link download http://www.mediafire.com/?t46bborl6994bty |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

20/09/2011 08:54:18 (+0700) | #1031 | 247409 |

whitesnow19

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 08/10/2010 03:42:19

Messages: 54

Offline

|

|

FIle Unikey(>256KB) bạn songvedemdl dang xai la bản Mod, bản này mình đã từng up lên nhờ anh conmale và các anh khác phân tích mà vẫn chưa thấy trả lời, chắc tại các anh bạn quá.

File IDMan của bạn signature thì invalid. Bạn nên cập nhật bản IDM mới nhất ấy, buidl 11 nha.

|

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

20/09/2011 08:59:08 (+0700) | #1032 | 247411 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/089f41810321eefc3f4eef5d4a388e42.png)

|

conmale

Administrator

|

Joined: 07/05/2004 23:43:15

Messages: 9353

Location: down under

Offline

|

|

| Cả hai files của bạn songvedem đều sạch. |

|

| What bringing us together is stronger than what pulling us apart. |

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

20/09/2011 13:08:31 (+0700) | #1033 | 247432 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/0ad68c3c92a171334f4137d14787da3b.jpg)

|

vikjava

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 28/06/2004 02:32:38

Messages: 926

Location: NQN

Offline

|

|

TQN wrote:

Em đi nhậu mà cũng không biết tin thằng bạn nhậu nào cả ! Cứ nghĩ trong đầu, mẹ, không biết nó có phải là thành viên stl không ?

Chi mà khổ vậy anh. Có lẽ điều này còn nguy hiểm và tác hại hơn cả mấy con malware stl  |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

20/09/2011 15:40:38 (+0700) | #1034 | 247438 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/089f41810321eefc3f4eef5d4a388e42.png)

|

conmale

Administrator

|

Joined: 07/05/2004 23:43:15

Messages: 9353

Location: down under

Offline

|

|

vikjava wrote:

TQN wrote:

Em đi nhậu mà cũng không biết tin thằng bạn nhậu nào cả ! Cứ nghĩ trong đầu, mẹ, không biết nó có phải là thành viên stl không ?

Chi mà khổ vậy anh. Có lẽ điều này còn nguy hiểm và tác hại hơn cả mấy con malware stl

Cái này thì anh đã có ý kiến từ hồi tháng 7: /hvaonline/posts/list/120/39504.html

conmale wrote:

Trong trò chơi "chân chân giả giả" này cái thiệt hại ghê gớm nhất không phải là bị cài trojans, bị mất hòm thư hoặc bị bêu rếu một cách thô thiển mà là sự ngờ vực lẫn nhau. Những trò chơi của STL đẩy người ta tới chỗ chẳng có ai còn có thể tin ai được nữa vì tất cả đều có thể là giả dối, nguỵ tạo và lường gạt.

|

|

| What bringing us together is stronger than what pulling us apart. |

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

20/09/2011 21:15:12 (+0700) | #1035 | 247456 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/e193969f119d911e13633df18544d267.png)

|

dexxa

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 01/07/2006 20:35:01

Messages: 121

Offline

|

|

Em đi nhậu mà cũng không biết tin thằng bạn nhậu nào cả ! Cứ nghĩ trong đầu, mẹ, không biết nó có phải là thành viên stl không ?

Anh TQN nói thế xem chừng bị tẩu hoả bởi cái gọi là STL rồi. Mình nghĩ người thông minh thì dễ chứ sống tử tế nó mới khó  . Phải không anh TQN . Phải không anh TQN |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

20/09/2011 23:34:06 (+0700) | #1036 | 247470 |

phanledaivuong

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 23/05/2008 17:34:21

Messages: 315

Location: /dev/null

Offline

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

21/09/2011 10:19:40 (+0700) | #1037 | 247490 |

levanduyet

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 24/06/2007 12:30:31

Messages: 9

Offline

|

|

Chào mọi người,

Có vấn đề tôi không hiểu được là, nếu STL vẫn còn đang có thể tấn công DDOS Vietnamnet, vậy câu hỏi đặt ra là:

"Tại sao STL không cho tấn công DDOS HVA nữa?"

Theo thiển ý của tôi câu trả lời có thể là:

1. Mấy cái Botnet đó cũ, mà chúng ta chưa tìm ra.

2. STL không muốn tấn công HVA nữa, để HVA không dò tìm và phân tích mấy con botnet của STL.

3. Có thể có hai hệ thống tấn công khác nhau (STL + nhóm nào đó chẳng hạn).

4. ...

LVD |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

21/09/2011 10:37:23 (+0700) | #1038 | 247493 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/089f41810321eefc3f4eef5d4a388e42.png)

|

conmale

Administrator

|

Joined: 07/05/2004 23:43:15

Messages: 9353

Location: down under

Offline

|

|

levanduyet wrote:

Chào mọi người,

Có vấn đề tôi không hiểu được là, nếu STL vẫn còn đang có thể tấn công DDOS Vietnamnet, vậy câu hỏi đặt ra là:

"Tại sao STL không cho tấn công DDOS HVA nữa?"

Theo thiển ý của tôi câu trả lời có thể là:

1. Mấy cái Botnet đó cũ, mà chúng ta chưa tìm ra.

2. STL không muốn tấn công HVA nữa, để HVA không dò tìm và phân tích mấy con botnet của STL.

3. Có thể có hai hệ thống tấn công khác nhau (STL + nhóm nào đó chẳng hạn).

4. ...

LVD

Không phải đâu bạn.

STL không tấn công HVA nữa là vì mỗi lần tấn công HVA thì sẽ có người gởi mẫu mã để RE và mấy cái bot masters bị phá hết. Hơn nữa, tấn công vô HVA mà không thấy HVA chết thì.... phí đạn. Tấn công chỗ khác có kết quả thì hoan hỉ hơn.

Không có nhóm nào khác hết. STL là STL. Từ code cho đến cách dàn dựng, lây lan hoàn toàn đặc sệch STL. |

|

| What bringing us together is stronger than what pulling us apart. |

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 11:03:54 (+0700) | #1039 | 247581 |

texudo

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 20/07/2011 11:14:04

Messages: 31

Offline

|

|

Hôm nay có báo Văn Hoá đưa tin VNN bị tấn công.

http://www.baovanhoa.vn/khoahoccongnghe/39233.vho

Với tình trạng này thì bất cứ tờ website nào của Việt Nam, từ các trang báo mạng lớn lẫn các site nhỏ như blogs... cũng sẽ trở thành CON TIN của bọn STL này.

Theo bài báo này thì các IP tấn công hầu hết xuất phát từ Việt Nam, sao không nhờ vả đến HVA RE team nhỉ, phân tích mẫu rồi gửi cho các trình AV thì bọn STL này hết đất sống. Theo ý kiến cá nhân thì chắc mấy anh TQN, Conmale ... chắc sẽ giúp đỡ VNN hết mình. |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 11:22:52 (+0700) | #1040 | 247582 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/089f41810321eefc3f4eef5d4a388e42.png)

|

conmale

Administrator

|

Joined: 07/05/2004 23:43:15

Messages: 9353

Location: down under

Offline

|

|

texudo wrote:

Hôm nay có báo Văn Hoá đưa tin VNN bị tấn công.

http://www.baovanhoa.vn/khoahoccongnghe/39233.vho

Với tình trạng này thì bất cứ tờ website nào của Việt Nam, từ các trang báo mạng lớn lẫn các site nhỏ như blogs... cũng sẽ trở thành CON TIN của bọn STL này.

Theo bài báo này thì các IP tấn công hầu hết xuất phát từ Việt Nam, sao không nhờ vả đến HVA RE team nhỉ, phân tích mẫu rồi gửi cho các trình AV thì bọn STL này hết đất sống. Theo ý kiến cá nhân thì chắc mấy anh TQN, Conmale ... chắc sẽ giúp đỡ VNN hết mình.

Anh thì lúc nào sẵn sàng nhưng anh không nghĩ vietnamnet hay baovanhoa sẽ nhờ anh em HVA giúp, ít ra là chính thức nhờ bởi vì có quá nhiều thứ "nhạy cảm". |

|

| What bringing us together is stronger than what pulling us apart. |

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 13:28:30 (+0700) | #1041 | 247585 |

chimsetre

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/05/2004 22:07:44

Messages: 1

Offline

|

|

angel-pc wrote:

@cino lời cuối, chỉ 2 ý thôi:

1. Sử dụng cntt phục vụ cho chính trị và chính trị hoá cntt là 2 cái khác nhau

2. MÌNH CẢM THẤY DƯỜNG NHƯ một số admin của HVA cụ thể là bác comale có ý muốn lợi dụng mức độ ảnh hưởng của diễn đàn để chầm chậm đưa những tư tưởng chính trị, quan điểm của bác vào đầu óc của các mem trong diễn đàn, như vậy là không fair play với các mem trong diễn đàn vốn là những người đam mê cntt, và nó giống như một chiến thuật chính trị hoá cntt ở đây, đọc nhiều bài viết của bác ấy mình như bội thực với những quan điểm của bác ấy, trong bất cứ tình huống nào có thể bác ấy đều đưa luận điểm mang tính chính trị vào.

@comale: bàn về chính trị(chưa nói đến nội dung là gì) là quyền của mỗi cá nhân, mình không có ý kiến, nhưng bàn như thế nào, trong tình huống nào để nó được tế nhị và phù hợp tiêu chí và tính chất của diễn đàn mới là vấn đề

Nếu mình hiểu sai ý bạn coi như mình chưa nói nhé cino

Tui đăng ký nick lâu lắm rồi nhưng chả dám thảo luận vì tự nghĩ mình trình còi. Tuy không thảo luận, tui vẫn vào diễn đàn rất thường xuyên để đọc và học hỏi. Lần này tui đọc phản hồi của bạn thiên thần pê cê, tui thấy ngứa mắt chịu không nổi nên mới đánh bạo làm vài dòng cảm nghĩ.

Một thằng vô danh tiểu tốt cù bất cù bơ như tui bây giờ có công ăn việc làm, có khả năng suy nghĩ và nhận xét, trở thành một thằng người hẳn hòi là nhờ anh conmale. Anh conmale chưa bao giờ trực tiếp chỉ dạy tui một cái gì hết nhưng tui học được từ anh ấy vô vàn thứ từ hồi 2004 đến nay. Không chỉ lĩnh vực kỹ thuật mà còn lĩnh vực tư duy và đời sống, anh conmale làm cho tui ngộ ra nhiều điều và gián tiếp truyền cho tui sức mạnh để vượt qua bao nhiêu là khó khăn trong bao nhiêu năm trời.

Nếu đúng anh conmale đang "chầm chậm đưa những tư tưởng chính trị, quan điểm" của anh ấy vào đây thì tui thấy đây là chuyện đáng mừng bởi vì những tư tưởng chính trị và quan điểm của anh ấy chả làm cho một thẳng cù bơ cù bất như tui không tệ hại hơn mà ngược lại làm cho tui trở thành con người tốt hơn và hữu ích cho xã hội hơn.

Tui thấy tội nghiệp bạn thiên thần pê cê vì bạn vẫn nằm trong một cái hộp mà không biết. Không đủ sức hoặc không muốn bước ra khỏi cái hộp. Hãy bước ra khỏi cái hộp đi bạn à. Có những thứ còn cao hơn và rộng hơn cả những cái "lề" mà bạn đang biết.

PS: tui nói thật là tui dùng t0r để đăng nhập HVA vì sau vụ STL này, gió tanh quá, mưa nhiều máu quá. |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 17:06:18 (+0700) | #1042 | 247597 |

TQN

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/06/2006 22:28:01

Messages: 888

Location: Biết làm chi ?

Offline

|

|

Đừng lạc đề các bạn ! Chúng ta nên tập trung vào việc tìm mẫu. Ngoài mẫu iTunesHelper.exe và GoogleCrashHanlder.exe mà chúng ta đã biết là đã từng DDOS VNN, tui tin chắc vẫn còn mẫu nằm vùng khác và mẫu bot khác đang DDOS VNN. Mong các bạn tiếp tục truy tìm, monitor, theo dõi.

Để dùng các trình packet capture, các bạn chịu khó tắt trình duyệt, tắt hết các autoruns có digital signature, được verified, dùng các tool Wireshark, SmSniff, NetwordMiner, TcpView... để capture. Cứ để máy chạy khoảng 2-3h, xem process nào dùng HTTP protocol, port 80 connect tới VNN (Do mấy anh stl coder cứ thích dùng API Sleep, ngủ thiệt lâu rồi mới dập).

Còn mấy mẫu nằm vùng, ăn cắp thông tin của máy victim, tui đã RCE gần xong. Khi nào xong, tui sẽ post chi tiết phân tích và nhờ các bạn up mẫu lên các AVs. Dẹp hết cái đám nằm vùng này thì bot để DDOS sẽ không còn, không ai còn bị "bạch hoá" nữa, cho tui stl thành "dầu hắc hoá" luôn

PS: Em xin nhắc lại, tụi stl này không đáng được viết hoa, bà con viết thường thành "stl" giùm em cái ! STL chỉ dành riêng cho C++ Standard Template Library thôi, còn "stl" thì bà con muốn đọc nhái thành gì cũng được !

Và cũng có một điều nữa nên nói luôn: stl đã gần như cạn kiệt mẫu "mèo què" rồi, tụi nó chỉ dùng lại các mẫu cũ, xào đi nấu lại, thêm mắm muối đôi chút. Ngay cả mẫu tui đang cố RCE hoàn chỉnh 100% thì cũng là code cũ của bộ Đao 360 độ chế lại thôi. Mấy anh dùng Đao 360 thì em dùng AK để phang, coi Đao sợ hay súng sợ

Hầu hết các mẫu của tụi này được viết vào năm 2010, "mèo què" 2011 rất ít.

Bà con nào code hệ thống, malware được chuẩn bị có đợt tuyển malware coder mới vào 2012 nhé ! Cho em tham gia với, đang thất nghiệp coding đây, mấy anh stl ơi ơi !

Mẫu nằm vùng, ăn cắp thông tin nạn nhân để "bạch hoá", tui up ở đây: http://www.mediafire.com/?259kv56xit09c6b, password: infected, nằm chung trong thư mục này: http://www.mediafire.com/?tz745o0f678w8

Bà con xem trong file đó, có file nào tồn tại trên máy mình, xoá ngay lập tức giùm em cái, không thì mai mốt đụng tới tụi nó, tụi nó search trong HTTP server xxx của nó, tìm thông tin của bà con rồi public ra là mệt đấy (Chửi sao đây ha !).

Các file .idb là các file IDA 6.1 database, chưa hoàn chỉnh lắm. Bà con nào có IDA 61 có thể mở file .idb đó lên và xem cách thức hoạt động của chúng ! |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 18:55:01 (+0700) | #1043 | 247603 |

Xr0.9999

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 28/08/2011 19:55:11

Messages: 16

Location: Gia Nghĩa

Offline

|

|

| anh TQN giúp e với, máy e bị dính botnet của STL, e thấy trong task của e có GoogleCrashHanlder.exe, bây giờ làm sao để gỡ bỏ nó vậy a ? |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 19:01:40 (+0700) | #1044 | 247604 |

TQN

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/06/2006 22:28:01

Messages: 888

Location: Biết làm chi ?

Offline

|

|

1. Start -> Run -> gõ Cmd

2. Gõ trong console window: taskkill /F /IM GoogleCrashHandler.exe /T

3. Download autoruns.exe từ http://technet.microsoft.com/en-us/sysinternals/bb963902, tìm GoogleCrashHander.exe ở đâu, right click, xoá đi.

4. Up mẫu GoogleCrashHandler.exe đó lên đâu đó cho anh em RE team của HVA phân tích. Up xong rồi xoá nó đi.

5. Xong, cho một con bot nữa của stl đi die cho rồi, thử xem thằng coder "mèo què" với thằng RCE, up mẫu cho AV, thằng nào nhanh hơn, hiệu quả hơn, thằng đó thắng !

Nhắc với anh em stl coder, đã pure C, pure API thì pure cho trót, đừng có lượm lặt đâu trên Internet, thấy có vài hàm dùng được, nhưng lại có dùng CString, thì đừng có cố mà mang vào. Em RCE mà thấy ngớ ngẫn lắm, vì khi mấy anh dùng tới CString, thì anh phải mang theo ít nhất 2,3 chục hàm internal của CString, của MFC, ATL.

Bà con cứ open mấy file .idb trong QTTask.zip của em ra sẽ thấy, các hàm CString chỉ dùng cho duy nhất trong 1 hàm nào đó của mấy anh coder stl tự code. Code vậy thì hơi bị ngớ ngẫn đấy ! Ví dụ hàm EnsureDirs trong file .idb nào đó, hay hàm compare Process Name = Upper case của mấy anh stl, không không đang đi cao tốc lại rẽ đi vào đường quốc lộ, đường nông thôn. Làm em RCE cũng mệt đứ đừ, cứ tự hỏi, quái, làm cái gì vầy trời, có khùng không trời !

Em viết ra như trên thì chắc sẽ có nhiều người không đồng ý với em, cho là em tự cao tự đại, kiêu ngạo gì đó, vân vân và vân vân... ! Em không phải vậy, phân tích ra vậy, nói ra vậy để mọi người hiểu, về phương diện code, coder, stl cũng chỉ là những thằng bình thường, chỉ là nhưng newbie hay immediate level thôi, chả phải là thần thánh, hung thần gì cả, không có gì mà phải sợ tụi nó, và tụi này, từng thành viên cũng bình thường về trình độ như chúng ta thôi, chả giỏi hơn cái gì cả, chả phải "du côn học sinh" về giỏi hơn chúng ta ! Về phương diện kỹ thuật, tụi này cũng "phình phường" thôi, mọi người có kinh nghiệm RCE, VC++ coding một chút sẽ hiểu được code của tụi nó, hiểu được tụi nó nghỉ gì, muốn gì khi code con "mèo què" đó !

Điểm thứ hai, hầu hết mèo què của stl, dòng nào theo dòng đó (nằm vùng, ăn cắp thông tin, downloader, bot..), chỉ có một base code (code gốc) duy nhất theo dòng đó, khác nhau duy nhất chỉ là mấy cái string hardcode, encrypt, mấy cái thuật toán mã hoá, giãi mã khác nhau, mấy cái URL khác nhau thôi. Còn lại thì như anh chị em sinh đôi hết. Em nói đúng không mấy anh stl ? Mấy anh gần cạn hết mẫu rồi mà, phải không ?

Chúng ta đang làm đúng, danh chánh ngôn thuận, đang đấu tranh với tệ nạn xã hội, tội phạm xã hội, tội phạm dùng công nghệ cao "hơi hơi", chả có gì phải sợ, phải giấu mặt với chúng hết ! Nếu chúng ta sợ hãi, chúng ta giấu mặt khi nói tới tụi nó, vô tình chúng ta làm chúng nghĩ rằng ai cũng sợ tụi nó, sợ thế lực đứng sau lưng tụi nó ! Sau này chúng sẽ càng hoành hoành, tác oai, tác quái, khống chế hết mọi thứ ! Lúc đó, tự do cá nhân, tự do IT, tự do Internet, tự do phát ngôn, tự do tìm hiểu thông tin mà Hiến Pháp VN ta quy định có còn không ?

PS: Ngày hôm nay chạy cái xe cùi gần 100 km, về nhà, mệt đứ đừ, đọc mấy cái post thấy bức xúc quá ! |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 19:21:27 (+0700) | #1045 | 247606 |

chieutuongtu

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 18/12/2007 21:40:23

Messages: 7

Offline

|

|

Em k fai là dân IT, e chỉ là 1 designer. Theo dỏi topic này từ đầu, e cũng chỉ đọc mà k tham gia ý kiến j. E thử đóng vai 1 anh stl, và với hiểu biết của mình e sẽ làm như sau:

1. Tổng hợp số liệu để năm đc các nhóm đối tượng chủ yếu sử dụng máy tính và internet thường xuyên.

2. Phân tích các phầm mềm, các ứng dụng bắt buộc fai có (hoặc sử dụng nhiều) của từng nhóm đối tượng.

3. Tìm cách phát tán các phần mềm, các ứng dụng (đã phân tích đc ở trên) đã "gắn" thêm mã độc vào cộng đồng các nhóm đối tượng.

Để phát tán thì em sẽ:

- Up lên host nào đó dễ dàng để tải (mf chẳng hạn) sau đó tích cực tham gia trao đổi chia sẽ thông tin, kiến thức và tất nhiên k quên kèm theo link trên các 4r lớn, có đông người truy cập.

- Lập các blog cá nhân theo kiểu - cá nhân là người trong các nhóm đối tượng phân tích ở trên, sau đó tích cực viết bài chia sẽ tài liệu thông tin để tạo uy tiến và pview.Dần dà sẽ k quên, gởi kèm các link down phần mềm có mã độc.

- Em sẽ tạo luôn 1 số trang chuyên chia sẽ phần mềm, dữ liệu và tích cực kéo gg cho nó lên top. Đởn giản, e kéo từ unikey,vietkey... khi có bác nào gg: unikey hay vietkey thì nó sẽ hiện trang e đầu tiên thay vì unikey.org ... và dĩ nhiên là hầu hết sẽ chọn down unikey ở trang của e -> dính chưởng.

Em chỉ thử đặt mình vào vị trí các anh stl để tưởng tượng tý mà thấy bỉ ổi quá, nên e xin dừng bút ở đây. Hôm nào e lại tưởng tượng tiếp ah. |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 19:36:53 (+0700) | #1046 | 247607 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/1e4eba502e47f5317a37883c1acd639d.jpg)

|

quygia128

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 15/07/2009 20:50:28

Messages: 119

Location: Somewhere

Offline

|

|

Mà anh N ơi cái file "GoogleCrashHander.exe" này thật ra ai mà có sử dụng gì liên quan google là có mà.

VD máy em cũng có path nó như thế này : C:\Program Files (x86)\Google\Update\1.3.21.69\GoogleCrashHander.exe

Nhưng file này không thực thi trên hệ thống. Vậy anh có thể cho em và mọi người biết là có thể xoá luôn file này hay không ? (Không cần biết là virus hay gì cả) như vậy có ảnh hưởng gì ko?

- Sao anh không hash mã MD5 của cái file có chứa malware để bà con nào có thì thì so sánh cho nó dễ anh, chứ thật giả lẫn lộn thế này khó phân biệt.

-Tất cả những mẫu mà anh up lên Mediafire bây giờ chỉ cần nhấn tải về là KIS nó thịt ngay không soát 1 em   |

|

.::Mới bắt đầu trên con đường dài::.

.::Super Newbiez::. |

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 19:44:54 (+0700) | #1047 | 247608 |

TQN

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/06/2006 22:28:01

Messages: 888

Location: Biết làm chi ?

Offline

|

|

Vậy là mừng đó em, nếu KIS thịt hết thì tốt chứ sao !

Còn mấy file mạo danh của stl hay lỡ có trùng đi nữa, nếu em có xoá thì chả chết thằng Tây đen nào cả, computer của em vẫn hoạt động bình thường.

Khi em mạo danh, em sẽ mạo danh thằng nào là core của system, nếu user xoá lầm (hay xoá được) thì chỉ có nước Ghost hay format, install lại thôi. Còn "mèo què" của stl thì cứ mạo danh mấy cái updater, mấy cái fake linh tinh, xoá đi không sao cã.

Còn về mã MD5, thì không được em à, mã MD5 chỉ xác định trên một mẫu duy nhất, còn trong khi đó, cũng cùng một mẫu của stl, cùng tên luôn, lại có vô số biến thể. Nên đừng care về MD5, cứ gặp là taskkill xong rồi xoá đi. Em dám chắc 100% là xoá xong chả bị gì cả, thậm chí nhẹ máy hơn, ít tốn băng thông hơn.

Các cậu nào có GoogleCrashHandler.exe vui lòng up lên MF chẵng hạn để anh em RE team xem thử GoogleCrashHandler.exe có bao nhiêu biến thể rồi ! Gấp nhé !

Nhiều người cứ hỏi, vd như trên, GoogleCrashHandler.exe là file của Google, thì làm sao lại là mèo què của stl được:

1. Khi em dùng VC++ hay bất cứ trình compiler nào: Java, VB, Delphi, CBuilder..., em có thể build ra bất kỳ file .exe, .dll nào trùng tên với mấy cái file .exe, .dll nổi tiếng, phổ biến của các cty phần mềm nổi tiếng. Thậm chí, em sẽ build thành ThangCuAnh.exe, sau đó em ra ngoài console, Explorer, rename thành GoogleCrashHandler.exe, AcrobatUpdater.exe, StaticCaches.dat, History.db ( quen không stl coder ?)... cũng được. Tên không quan trọng, quan trọng là code bên trong của nó, cấu trúc file bên trong của nó.

2. Các file chính quy của Google, ITunes, Apple, Sun... đa số đều có Digital Signature, phong cách code rất sáng sủa, chiều thì trong sáng, không mập mờ, lằng ngoằng như mèo què của stl !

3. stl coder không dùng các kỹ thuật anti AV, anti VM... phổ biến mà giới cao thủ VX thế giới dùng. Thay vào đó, chúng cố gắng code từng module của chúng thật "nai", nhưng cộng 3, 4 con "nai" thì thành con cáo, con mèo què !!!??? Vì vậy, các AV và chúng ta khi xem xét, phân tích từng module 1 của đám mèo què đó thì chưa thấy được mối nguy hiểm của nó. Vd gần nhất là mẫu QTTask.zip mà em vừa up lên, một đống module, cấu kết với nhau, IPC connect với nhau bằng Pipe, bằng Memory Mapping File API để lấy cắp thông tin victim up về một vài HTTP server và down mèo què mới về ! |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 19:51:41 (+0700) | #1048 | 247610 |

Xr0.9999

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 28/08/2011 19:55:11

Messages: 16

Location: Gia Nghĩa

Offline

|

|

em lỡ tay xoá mất rồi, xoá xong giảm 2% ram, tks a TQN

àk a xem giùm e cái log còn dính con nào nữa ko nhé a :

System Idle Process 0 55.04 0 NT AUTHORITY\SYSTEM

System 4 0.94 1.28 kB/s 48 kB NT AUTHORITY\SYSTEM NT Kernel & System

smss.exe 240 260 kB Windows Session Manager

Interrupts 1.45 0 Interrupts and DPCs

csrss.exe 368 1.29 MB Client Server Runtime Process

wininit.exe 436 908 kB Windows Start-Up Application

services.exe 492 0.81 4.29 MB Services and Controller app

svchost.exe 608 2.74 MB Host Process for Windows Services

WmiPrvSE.exe 284 4.22 MB WMI Provider Host

WmiPrvSE.exe 3160 0.18 14.52 MB WMI Provider Host

WmiPrvSE.exe 3472 1.27 1.32 kB/s 4.36 MB WMI Provider Host

dllhost.exe 1408 0.24 2.22 MB Xr09999-PC\Xr0.9999 COM Surrogate

svchost.exe 724 0.40 2.68 MB Host Process for Windows Services

atiesrxx.exe 832 992 kB AMD External Events Service Module

atieclxx.exe 1216 1.24 MB AMD External Events Client Module

svchost.exe 864 0.08 56 B/s 16.51 MB Host Process for Windows Services

audiodg.exe 1020 16.35 MB Windows Audio Device Graph Isolation

svchost.exe 896 0.07 41.08 MB Host Process for Windows Services

dwm.exe 428 2.33 30.61 MB Xr09999-PC\Xr0.9999 Desktop Window Manager

svchost.exe 924 2.09 5.1 kB/s 17.24 MB Host Process for Windows Services

svchost.exe 1120 0.14 5.87 MB Host Process for Windows Services

svchost.exe 1256 0.04 216 B/s 8.98 MB Host Process for Windows Services

AsLdrSrv.exe 1428 796 kB ASLDR Service

HControl.exe 2852 5.55 MB HControl

ATKOSD.exe 2896 532 kB ATKOSD

WDC.exe 2916 1.08 MB WDC

spoolsv.exe 1496 4.57 MB Spooler SubSystem App

svchost.exe 1524 0.02 48 B/s 8.89 MB Host Process for Windows Services

svchost.exe 1632 0.09 84 B/s 5.11 MB Host Process for Windows Services

ccsvchst.exe 1676 0.02 18.22 MB Symantec Service Framework

ccsvchst.exe 1332 11.18 MB Symantec Service Framework

TuneUpUtilitiesService32.exe 1744 2.99 MB TuneUp Utilities Service

TuneUpUtilitiesApp32.exe 2116 1.59 MB Xr09999-PC\Xr0.9999 TuneUp Utilities

svchost.exe 108 1.12 MB Host Process for Windows Services

taskhost.exe 1660 2.45 MB Xr09999-PC\Xr0.9999 Host Process for Windows Tasks

svchost.exe 2828 1.78 MB Host Process for Windows Services

mscorsvw.exe 2624 2.49 MB .NET Runtime Optimization Service

wmpnetwk.exe 1784 8.5 MB Windows Media Player Network Sharing Service

svchost.exe 4268 7.9 MB Host Process for Windows Services

lsass.exe 504 0.15 2.17 kB/s 3.14 MB Local Security Authority Process

lsm.exe 516 1.26 MB Local Session Manager Service

csrss.exe 444 0.85 1.76 kB/s 1.68 MB Client Server Runtime Process

winlogon.exe 704 1.9 MB Windows Logon Application

explorer.exe 2076 0.95 28.63 MB Xr09999-PC\Xr0.9999 Windows Explorer

RtHDVCpl.exe 2412 7.39 MB Xr09999-PC\Xr0.9999 Realtek HD Audio Manager

ATKOSD2.exe 2420 944 kB Xr09999-PC\Xr0.9999 ATKOSD2

HControlUser.exe 2432 540 kB Xr09999-PC\Xr0.9999 HControlUser

SynTPEnh.exe 2448 1.32 2.68 MB Xr09999-PC\Xr0.9999 Synaptics TouchPad Enhancements

SynTPHelper.exe 2808 592 kB Xr09999-PC\Xr0.9999 Synaptics Pointing Device Helper

IDMan.exe 2456 5.45 MB Xr09999-PC\Xr0.9999 Internet Download Manager (IDM)

IEMonitor.exe 2780 1.44 MB Xr09999-PC\Xr0.9999 Internet Download Manager agent for click monitoring in IE-based browsers

sidebar.exe 2564 3.52 2.38 kB/s 22.7 MB Xr09999-PC\Xr0.9999 Windows Desktop Gadgets

Integrator.exe 2152 0.20 49.83 MB Xr09999-PC\Xr0.9999 TuneUp Utilities - Start Center

chrome.exe 5380 0.34 31.46 kB/s 29.33 MB Xr09999-PC\Xr0.9999 Google Chrome

chrome.exe 5484 9.25 MB Xr09999-PC\Xr0.9999 Google Chrome

chrome.exe 5544 15.7 MB Xr09999-PC\Xr0.9999 Google Chrome

chrome.exe 5600 21.49 MB Xr09999-PC\Xr0.9999 Google Chrome

rundll32.exe 2544 3.85 MB Xr09999-PC\Xr0.9999 Windows host process (Rundll32)

chrome.exe 3608 9.9 MB Xr09999-PC\Xr0.9999 Google Chrome

ProcessHacker.exe 3620 27.37 49.46 kB/s 12.89 MB Xr09999-PC\Xr0.9999 Process Hacker

MOM.exe 2932 0.05 24.56 MB Xr09999-PC\Xr0.9999 Catalyst Control Center: Monitoring program

CCC.exe 3228 |

|

|

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 20:05:08 (+0700) | #1049 | 247611 |

TQN

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/06/2006 22:28:01

Messages: 888

Location: Biết làm chi ?

Offline

|

|

| 2 Xr0.9999: Cậu đọc theo hướng dẫn của Bolzano để up thông tin AutorRuns nhé ! Post một đống vậy thì em quáng gà luôn ! |

|

|

| [Analyzing] Phân tích tính chất vài trận DDoS HVA vừa qua. |

22/09/2011 21:11:24 (+0700) | #1050 | 247612 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/1e4eba502e47f5317a37883c1acd639d.jpg)

|

quygia128

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 15/07/2009 20:50:28

Messages: 119

Location: Somewhere

Offline

|

|

Đây anh N ơi anh xem thử cái file trên máy em. Em đã quét với KIS rồi và xem Signature của file này rồi không vấn đề gì.(máy em 64bit nha)

Gửi mẫu lên theo yêu cầu của anh luôn

Code:

http://www.mediafire.com/?qmzxr23aaa9ofi7

|

|

.::Mới bắt đầu trên con đường dài::.

.::Super Newbiez::. |

|

| Users currently in here |

|

1 Anonymous

|

|

Powered by JForum - Extended by HVAOnline

hvaonline.net | hvaforum.net | hvazone.net | hvanews.net | vnhacker.org

1999 - 2013 ©

v2012|0504|218|

|

|

![[digg] [digg]](/hvaonline/templates/viet/images/digg.gif)

![[delicious] [delicious]](/hvaonline/templates/viet/images/delicious.gif)

![[google] [google]](/hvaonline/templates/viet/images/google.gif)

![[yahoo] [yahoo]](/hvaonline/templates/viet/images/yahoo.gif)

![[technorati] [technorati]](/hvaonline/templates/viet/images/technorati.gif)

![[reddit] [reddit]](/hvaonline/templates/viet/images/reddit.gif)

![[stumbleupon] [stumbleupon]](/hvaonline/templates/viet/images/stumbleupon.gif)

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif)

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

.

.

:

:

. kinh nghiệm code phần mềm chứa mã độc là nên Binder mã độc vào chứ đừng code chèn vào phần mềm

. kinh nghiệm code phần mềm chứa mã độc là nên Binder mã độc vào chứ đừng code chèn vào phần mềm