| [Question] Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

10/03/2009 07:31:33 (+0700) | #1 | 172611 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/7bb7c62ea6b549533dbad8f2ea9388dd.jpg)

|

napoleon_tq

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 05/12/2006 12:06:39

Messages: 1295

Offline

|

|

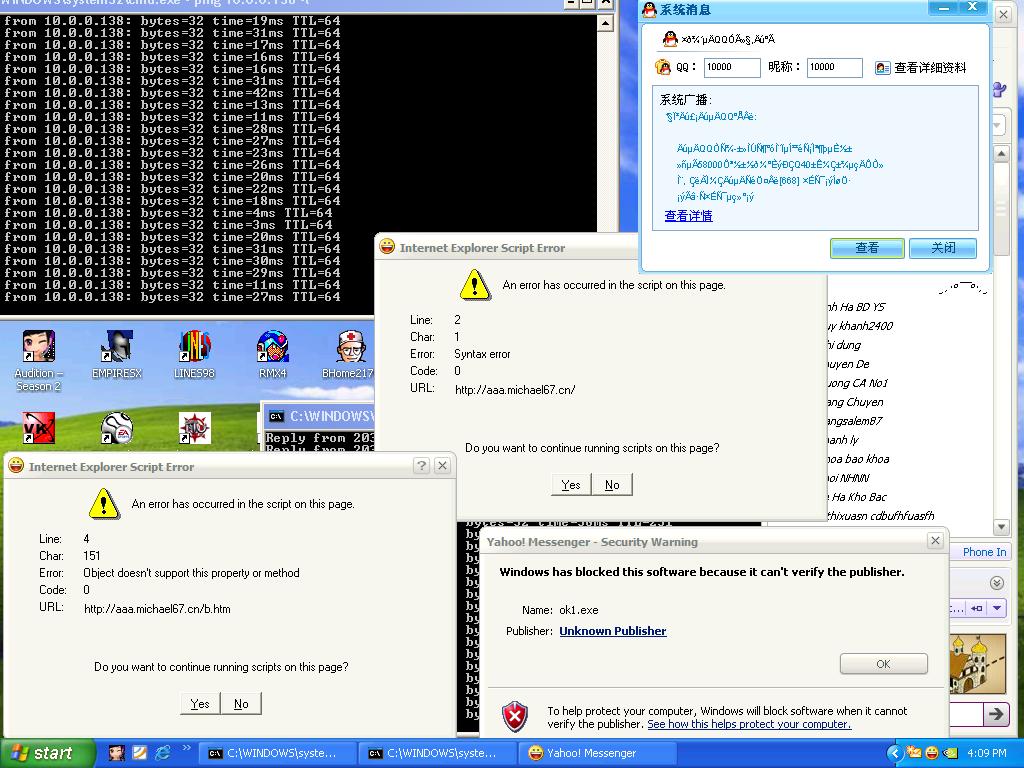

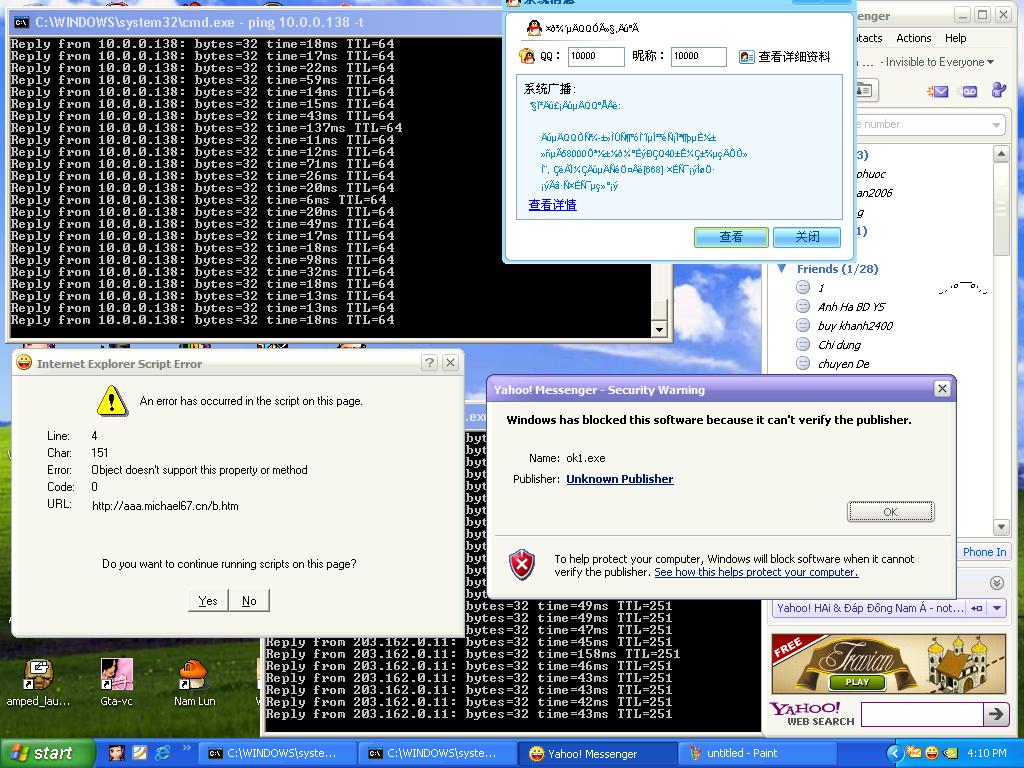

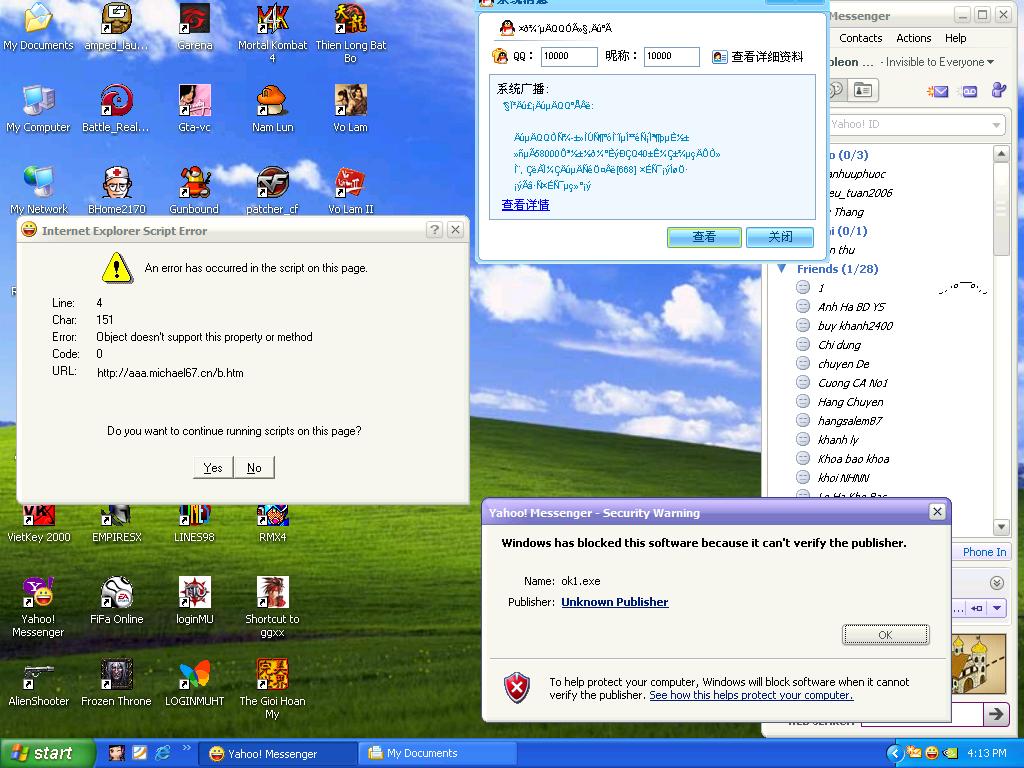

Chào các bạn, dạo này mình gặp rất nhiều khách hàng là Đại lý Internet gặp một loại virut rất khó điều trị, mình chụp đựoc mấy cái hình như sau:

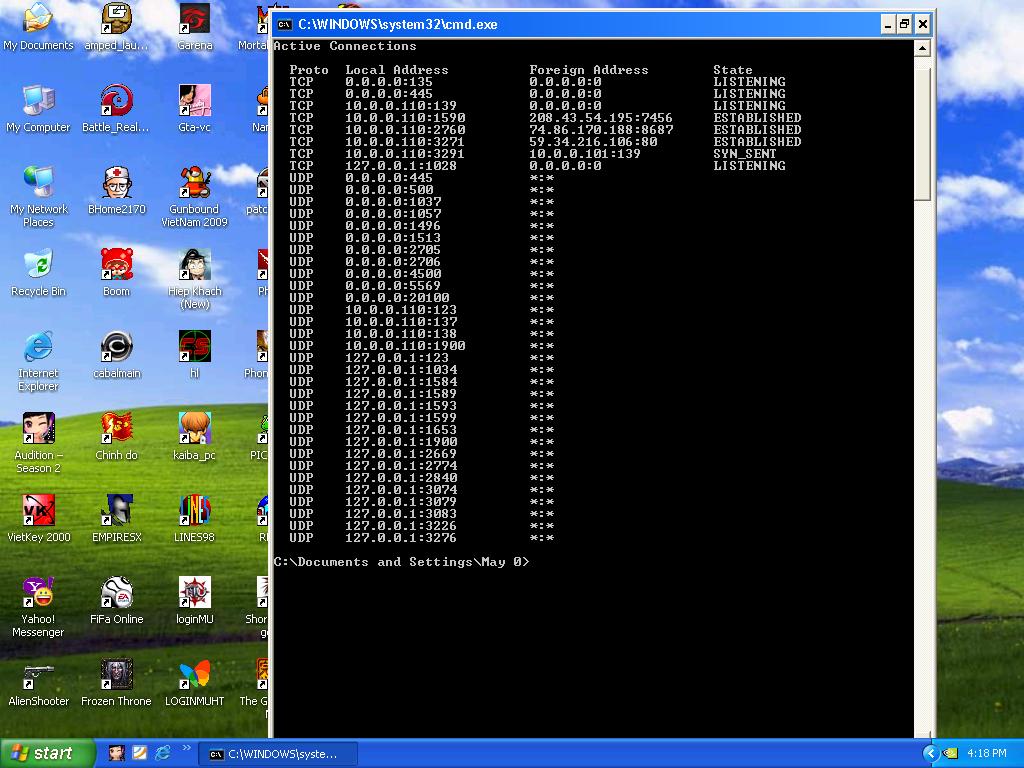

Hiện tượng do loại virut này gây nên là làm nghẽn băng thông mạng LAN khiến cho tốc độ truy cập rất chậm, lag thậm chí còn không thể vào đươc, các bạn quan sát cửa sổ ping tới modem còn bị trễ cực lớn. Nếu truy cập YIM thì vừa logon vào là bị đuổi ra ngay. Theo mình quan sát có vẻ như virut này đến từ người "láng riềng" là anh Trung quở thì phải vì nhìn cái link trong bảng Scrip kia dẫn tới một site của tàu. Ngoài ra ở trong mục Programes xuất hiện một chương trình lạ loằng ngoằng ký tự (tiếc là khônng chụp hình) mà trong đó có link tới một địa chỉ www.yiqilai.com/assistant). Một điểm đáng kinh ngạc nữa là mặc dù đã ghost lại máy và đóng băng (Deepfreeze) rồi song vẫn bị lại.

Vậy xin hỏi có bạn nào biết về con này không và cách chế ngự thế nào ?

|

|

| Tuỳ tâm biến hiện. |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

10/03/2009 08:02:26 (+0700) | #2 | 172613 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

Bạn upload con này lên giùm mình :

C:\Windows\System32\ok1.exe |

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

10/03/2009 08:23:46 (+0700) | #3 | 172615 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/7bb7c62ea6b549533dbad8f2ea9388dd.jpg)

|

napoleon_tq

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 05/12/2006 12:06:39

Messages: 1295

Offline

|

|

bolzano_1989 wrote:

Bạn upload con này lên giùm mình :

C:\Windows\System32\ok1.exe

Hình trên mình chụp trên máy của KH do đó hiện giờ mình không có mẫu con đó

|

|

| Tuỳ tâm biến hiện. |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

10/03/2009 08:54:28 (+0700) | #4 | 172620 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

Thôi đơn giản thế này , bạn bảo khách hàng vào đây : http://www.freerav.com/

tải antivirus về và diệt trong safemode .

Dùng hijackthis fix lại tất cả những gì liên quan đến các trang tàu hay ie .

Rồi vào khóa : HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Userinit chỉnh ok1.exe về userinit.exe,

Nếu được thì kiểm tra thêm các shell .

Trojan này xuất xứ từ TQ, đối tượng là dân chơi game online .

Rất tiếc là giờ mình đang bận nên ko giúp nhiều được , có thể trong tuần này mình sẽ xem lại kĩ hơn .

Thân . |

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

10/03/2009 09:54:31 (+0700) | #5 | 172625 |

mrhoangha

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 31/07/2008 18:40:28

Messages: 484

Offline

|

|

| Một tin mừng : links http://w.ut99889.com/vip/ok1.exe đã die, có lẽ việc lây lan tạm thời stop. |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

10/03/2009 22:00:49 (+0700) | #6 | 172704 |

mrhoangha

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 31/07/2008 18:40:28

Messages: 484

Offline

|

|

Safesys.exe

Bằng cách nào đó biến thể này chui tọt vào đây nằm, dù có đóng băng hay không :

Code:

C:\Program Files\Common Files\

Sau khi máy hoạt động, nó tạo trên các ổ đĩa file Autorun.inf và file Safesys.exe ( chắc là để lây lan ). Nếu đóng băng, các file này sẽ mất đi sau khi khởi động lại máy, và nó sẽ tự tạo lại file mới. Còn nếu không đóng băng thì nó nằm chết dính ở đó luôn.

Mô tả: Sau khi máy khởi động, Safesys.exe hoạt động. Nó tự động mở các link liên kết và kéo la liệt đồng bọn về nằm trên thư mục system32. Lúc đầu, ping GateWay sẽ ok, sau đó time delay lên cao dần rồi ngủm.

Đây là Safesys.exe và một số đồng bọn bị tóm cổ 9 còn 1 số chưa tóm được nhưng không dám mạo hiểm cho chúng lọt lưới )

http://www.mediafire.com/download.php?efntfqhq4jm

Safesys.exe thực sự nồi đồng cối đá. Kiểm tra với vài AV sừng sỏ hay với bác Quảng đều không có phát hiện nó mang vũ khí gì. Dưới đây là kết quả Scan Online - đúng là mỗi cây mỗi hoa ^^!

Safe Mode, không view được nó, có view được, nó cho xóa, khởi động máy lại, chuyện đâu lại vào đó. DOS cũng tương tự.

Hiện nay đội hình của bác Quảng đang rối loạn còn chuyên gia AV khác chưa thấy phản hồi.

Cũng chưa có thời gian để test các AV.

Biện pháp:

+ Start -> Run -> gpedit.msc

+ Computer Configuration -> Windows Setting -> Sercurity Setting

+ Nhấn chuột phải vào Software Restriction Policies -> Creat New Policies

+ Nhấn chuột phải Additional Rules -> New Hash Rule

+ Trên cửa sổ New Hash Rule, nhấn browse, dẫn đến file C:\Program Files\Common Files\Safesys.exe

+ Apply, OK. Khởi động lại máy.

*** Xóa file Autorun.inf và file Safesys.exe trên tất cả các ổ đĩa, khởi động lại máy 1 lần nữa ( view hidden file )

*** Với máy tính không sử dụng đóng băng, còn thêm 1 bước nữa là sử dụng các AV để dọn dẹp lũ rác rưởi ăn theo.

......

Và chúng ta đợi bác Quảng nhanh tay tìm phương án shút gọn lỏn Safesys.exe

|

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

10/03/2009 22:50:46 (+0700) | #7 | 172708 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

Các malware biến thể trên Safesys.exe nặng đô thật , cũng may là nó ko liên quan vụ của bạn napoleon_tq .

Nhẽ ra người VN nên tẩy chay các game online của bọn Tàu , chơi cho đã , hack hiếc cho lắm vào rồi dính những con như thế này . |

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

10/03/2009 23:08:01 (+0700) | #8 | 172711 |

nguoi_moi_biet

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 31/12/2007 12:32:48

Messages: 29

Offline

|

|

Cái này tôi tìm được mời các bạn tham khảo http://virusvn.com/forum/showthread.php?t=976&page=2. Mô tả thì napoleon_tq đã làm rồi. Quy trình hoạt động và cách diệt thì là đây http://virusvn.com/forum/showthread.php?t=980. Tôi tìm được cái key có tên là dogkiller ở trên và xóa nhưng vẫn vậy.

Lúc đầu phải Ghost lại máy nhưng vẫn còn 2 cái file SafeSys và Autorun ( dù trước khi ghost tôi đã xóa hết cái file ở 2 ổ C,D; ở C:\Program Files\Common Files; ở startup; regedit; còn chơi cả lệnh fdisk /mbr ở Dos hic hic đau khổ!). Sau một hồi nghiên cứu ở các đường link trên thì hết 2 cái file SafeSys và Autorun. Cứ tưởng là đã sạch nhưng không thể vào 1 số trang web vào thì nó hỏi như napoleon_tq đã nói. Có một số trang vào được, theo tôi nghỉ đây là do những trang tôi đã vào trước khi bị dính virus nên khi vào lại thì không đc, còn những trang mới vào sau này thì lại vào vô tư.

Các bạn có ý kiến gì thì xin mời góp ý kiến. Tôi nghỉ con này ghê ghớm thật. Mong là các bạn tham gia ý kiến và sớm dứt điểm được con này. |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

11/03/2009 01:55:12 (+0700) | #9 | 172733 |

Overflow

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 22/05/2007 18:55:46

Messages: 11

Offline

|

|

| Theo tui được biết thì mạng chết là do giả Gateway, lây lan nhanh trong LAN là do nó chèn iframe khai thác lỗ hổng của các ActiveX trên ie |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

11/03/2009 05:36:06 (+0700) | #10 | 172768 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/7bb7c62ea6b549533dbad8f2ea9388dd.jpg)

|

napoleon_tq

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 05/12/2006 12:06:39

Messages: 1295

Offline

|

|

Rất nhiều thông tin hữu ích, cảm ơn các bạn đã chia sẻ

|

|

| Tuỳ tâm biến hiện. |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

11/03/2009 05:50:20 (+0700) | #11 | 172769 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/fd39ef8ecd438a7e44adbb949bd19969.png)

|

maithangbs

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 28/11/2007 21:39:53

Messages: 567

Location: Д.и.Р

Offline

|

|

| Có một thắc mắc ở đây là tại sao đã xài DF rồi mà vẫn còn dính chưởng nhỉ. Liệu có phải bọn tàu khựa này nó đã khai thác được một lỗ hổng nào đó của DF không? |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

11/03/2009 07:19:35 (+0700) | #12 | 172777 |

tangquocduy

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 10/03/2009 05:31:39

Messages: 1

Offline

|

|

Con này đang là nỗi ám ảnh cho các phòng Net, đến nay vẫn chưa ai tìm ra cách diệt triệt để đc hay sao vậy trời  phòng máy tôi cũng bị nhiễm cách nay 5 ngày. Mong rằng anh em nào đã có cách khắc phục thì post lên cho anh em học hỏi phòng máy tôi cũng bị nhiễm cách nay 5 ngày. Mong rằng anh em nào đã có cách khắc phục thì post lên cho anh em học hỏi  |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

11/03/2009 09:09:33 (+0700) | #13 | 172785 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

maithangbs wrote:

Có một thắc mắc ở đây là tại sao đã xài DF rồi mà vẫn còn dính chưởng nhỉ. Liệu có phải bọn tàu khựa này nó đã khai thác được một lỗ hổng nào đó của DF không?

Dòng malware Safesys.exe này tạo 1 driver giả rồi từ đó hook vào boot sector của ổ đĩa đang được Deep Freeze bảo vệ , mình ko rõ cách mà deep freeze bảo vệ boot sector nhưng mình nghĩ đây nhiều khả năng là 1 điểm yếu của Deep Freeze mà trước đây nhiều người chưa khai thác được . |

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

11/03/2009 13:11:45 (+0700) | #14 | 172817 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/105aeb2d3740dbe54c8e1ad9873ba3a2.jpg)

|

sadboy309

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 04/11/2008 00:47:18

Messages: 90

Location: UnderWorld

Offline

|

|

| Game Online của bọn Tàu hình xấu quắc mà dân VN cứ mê tít , mê wa' đâm ra muốn Hack nhưng chưa Hack thì đã đi toi cái máy rồi. Nhưng em nghĩ tất cả phòng Net nên dùng Fire Fox hết vì rất an toàn chứ dùng IE là bị dính tùm lum. |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

11/03/2009 23:21:18 (+0700) | #15 | 172852 |

nguoi_moi_biet

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 31/12/2007 12:32:48

Messages: 29

Offline

|

|

Ngày càng tồi tệ, nó có biến thể mới. Bó tay toàn tập, chiều hôm qua cũng có người phân tích được nó không biết sao nữa. Đây là phân tích bên trang virusvn.com:

Đã có kết quả phân tích của con trojan này:

Các file mới được tạo thành:

c:\AutoRun.inf. Kích thước:169 bytes

%ProgramFiles%\Common Files\SafeSys.exe

c:\SafeSys.exe. Kích thước:50.320 bytes

%Windir%\Temp\Temporary Internet Files\Content.IE5\0DW1MO35\desktop.ini

%Windir%\Temp\Temporary Internet Files\Content.IE5\CPQRGHUJ\desktop.ini

%Windir%\Temp\Temporary Internet Files\Content.IE5\desktop.ini

%Windir%\Temp\Temporary Internet Files\Content.IE5\MBOMW6J8\desktop.ini

%Windir%\Temp\Temporary Internet Files\Content.IE5\WOJ8IYZO\desktop.ini. Kích thước:67 bytes

%Windir%\Temp\Temporary Internet Files\Content.IE5\index.dat. Kích thước:32.768 bytes

Các thư mục mới được tạo thành:

%Windir%\Temp\Cookies

%Windir%\Temp\History

%Windir%\Temp\History\History.IE5

%Windir%\Temp\Temporary Internet Files

%Windir%\Temp\Temporary Internet Files\Content.IE5

%Windir%\Temp\Temporary Internet Files\Content.IE5\0DW1MO35

%Windir%\Temp\Temporary Internet Files\Content.IE5\CPQRGHUJ

%Windir%\Temp\Temporary Internet Files\Content.IE5\MBOMW6J8

%Windir%\Temp\Temporary Internet Files\Content.IE5\WOJ8IYZO

Tạo các khoá registry:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360hotfix.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360rpt.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360Safe.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360safebox.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360tray.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\adam.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AgentSvr.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AntiArp.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AppSvc32.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\arvmon.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AutoGuarder.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\autoruns.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\avgrssvc.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AvMonitor.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\avp.com

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\avp.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\CCenter.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\ccSvcHst.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\FileDsty.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\findt2005.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\FTCleanerShell.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\HijackThis.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\IceSword.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\iparmo.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Iparmor.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\IsHelp.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\isPwdSvc.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kabaload.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KaScrScn.SCR

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KASMain.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KASTask.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAV32.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAVDX.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAVPFW.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAVSetup.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAVStart.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\killhidepid.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KISLnchr.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KMailMon.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KMFilter.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KPFW32.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KPFW32X.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KPFWSvc.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KRegEx.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KRepair.COM

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KsLoader.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVCenter.kxp

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvDetect.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvfw.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvfwMcl.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVMonXP.kxp

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVMonXP_1.kxp

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvol.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvolself.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvReport.kxp

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVScan.kxp

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVSrvXP.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVStub.kxp

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvupload.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvwsc.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvXP.kxp

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvXP_1.kxp

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KWatch.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KWatch9x.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KWatchX.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\loaddll.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\MagicSet.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\mcconsol.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\mmqczj.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\mmsk.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\NAVSetup.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\nod32krn.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\nod32kui.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\PFW.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\PFWLiveUpdate.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\QHSET.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Ras.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Rav.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavCopy.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavMon.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavMonD.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavStore.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavStub.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\ravt08.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavTask.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RegClean.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rfwcfg.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RfwMain.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rfwolusr.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rfwProxy.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rfwsrv.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RsAgent.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Rsaupd.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RsMain.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rsnetsvr.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RSTray.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\runiep.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\safebank.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\safeboxTray.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\safelive.exe

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Curr entVersion\Run]

SafeSys = "%ProgramFiles%\Common Files\SafeSys.exe"

so that SafeSys.exe runs every time Windows starts

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360hotfix.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360rpt.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360Safe.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360safebox.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360tray.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\adam.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AgentSvr.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AntiArp.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AppSvc32.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\arvmon.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AutoGuarder.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\autoruns.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\avgrssvc.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\AvMonitor.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\avp.com]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\avp.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\CCenter.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\ccSvcHst.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\FileDsty.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\findt2005.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\FTCleanerShell.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\HijackThis.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\IceSword.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\iparmo.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Iparmor.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\IsHelp.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\isPwdSvc.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kabaload.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KaScrScn.SCR]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KASMain.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KASTask.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAV32.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAVDX.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAVPFW.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAVSetup.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KAVStart.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\killhidepid.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KISLnchr.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KMailMon.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KMFilter.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KPFW32.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KPFW32X.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KPFWSvc.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KRegEx.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KRepair.COM]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KsLoader.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVCenter.kxp]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvDetect.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvfw.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvfwMcl.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVMonXP.kxp]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVMonXP_1.kxp]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvol.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvolself.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvReport.kxp]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVScan.kxp]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVSrvXP.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KVStub.kxp]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvupload.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\kvwsc.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvXP.kxp]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KvXP_1.kxp]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KWatch.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KWatch9x.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\KWatchX.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\loaddll.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\MagicSet.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\mcconsol.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\mmqczj.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\mmsk.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\NAVSetup.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\nod32krn.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\nod32kui.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\PFW.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\PFWLiveUpdate.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\QHSET.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Ras.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Rav.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavCopy.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavMon.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavMonD.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavStore.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavStub.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\ravt08.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RavTask.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RegClean.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rfwcfg.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RfwMain.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rfwolusr.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rfwProxy.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rfwsrv.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RsAgent.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Rsaupd.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RsMain.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\rsnetsvr.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RSTray.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\runiep.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\safebank.exe]

Debugger = "ntsd -d"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\safeboxTray.exe]

Debugger = "ntsd -d"

|

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

12/03/2009 00:07:03 (+0700) | #16 | 172860 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

@kamikazeq : Bạn add luôn malware này vào tool của bạn luôn đi , khéo tool của bạn thành hot link của các tiệm net mất  . . |

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

12/03/2009 00:36:19 (+0700) | #17 | 172865 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/0cc8f7bf8a8d56980414a6e4bc69cdc6.png)

|

kamikazeq

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 04/07/2006 03:20:53

Messages: 837

Location: Panic Malware Planet

Offline

|

|

Bạn đùa. Mình chưa quan sát kĩ con này nên chưa rõ nó thế nào.

Nếu thực sự nó có những chỗ không thể xử lý bằng lệnh CMD thì đâu thể dùng với tool này được.

Mình nghĩ con này cần một cái tool gì đó DEL mạnh mạnh, cỡ Avenger chẳng hạn. |

|

| IDM 5.18 http://tinyurl.com/pl2ejj | Quick Remove Malware http://tinyurl.com/lbbm9x - http://tinyurl.com/arna6g |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

12/03/2009 00:38:25 (+0700) | #18 | 172866 |

hangpt_86

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 11/03/2009 12:24:27

Messages: 1

Offline

|

|

http://www.s3i.vn

hình như hôm trước mình cũng bị vậy,cảm ơn bạn nha |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

12/03/2009 04:28:40 (+0700) | #19 | 172894 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/e60a27925adf9e5629eb51edd3ae1854.png)

|

langlonb

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 10/06/2007 17:54:45

Messages: 14

Location: Việt Nam

Offline

|

|

| Mình cũng mới dính con Safesys.exe . Lúc đầu dùng Các chương trình diệt virus hay trojan đều không điệt được. Nói chung là các phần mền đều pótay. Cách diêt tốt nhất là bạn xem Nó đã ăn vào Regedit chưa nếu rồi thì bạn pải cài lại win rồi bạn vao Regedit seach rồi xóa nó đi. Xong bạn vào từng ổ đĩa để xóa . thế là ok. |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

12/03/2009 10:30:10 (+0700) | #20 | 172929 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/d9a0578c9512cfd61dc49d522178770c.jpg)

|

ga_hacker

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 11/03/2009 13:13:25

Messages: 17

Location: trai ga

Offline

|

|

| bạn dùng thử Avast4 thử xem. mình dùng cái này thấy nó diệt được con nay đấy ( vì mình cũng bị con này mà ). Cài này thì free bạn chỉ cần đăng kí trên trang web của nó thôi, mỗi lần được một năm. Sau khi cài ra bạn khởi động lại máy, nó sẽ tự scan lúc vừa vào nền xanh của win, bạn cứ để nó tự scan. khi có virrus nó sẽ hỏi bạn có diệt không,khi đó màn hình sẽ hiệ lên một bảng lựa chọn bạn lựa chọn bằng cách nhấn các phím số tương ứng ở đầu lựa chọn. Phần mềm này còn cảnh báo và tự ngắt kết nối tới trang web bạn truy cập khi nó phát hiện có virus đi theo trang web đó. mình cũng chỉ hd vậy thôi còn đâu bạn tự máy mó.^^' |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

12/03/2009 11:46:15 (+0700) | #21 | 172935 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/0cc8f7bf8a8d56980414a6e4bc69cdc6.png)

|

kamikazeq

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 04/07/2006 03:20:53

Messages: 837

Location: Panic Malware Planet

Offline

|

|

Mất cả buổi vật lộn với con này để tìm hiểu rõ nó thế nào. Cuối cùng cho ra sản phẩm sau

Trước khi làm theo thì ngắt mạng hết và mở Băng (DeepFreeze) ra nha.

Download http://www.box.net/shared/sxer2jdmr2 rồi làm theo hướng dẫn trong đó. |

|

| IDM 5.18 http://tinyurl.com/pl2ejj | Quick Remove Malware http://tinyurl.com/lbbm9x - http://tinyurl.com/arna6g |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

12/03/2009 13:48:26 (+0700) | #22 | 172945 |

b0ydakmjl

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 01/09/2007 15:39:27

Messages: 1

Offline

|

|

kamikazeq wrote:

Mất cả buổi vật lộn với con này để tìm hiểu rõ nó thế nào. Cuối cùng cho ra sản phẩm sau

Trước khi làm theo thì ngắt mạng hết và mở Băng (DeepFreeze) ra nha.

Download http://www.box.net/shared/sxer2jdmr2 rồi làm theo hướng dẫn trong đó.

Các bạn thử và cho biết kết quả. Hope this help.

tháo đóng băng. làm theo hướng dẫn-> nằm 1 cục( không biết có mạng lại hay không tại máy không khởi động lên được) |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

12/03/2009 21:50:04 (+0700) | #23 | 172948 |

mrhoangha

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 31/07/2008 18:40:28

Messages: 484

Offline

|

|

| Nghe một số người bạn báo lại BitDefender có thể Quarantine. |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

13/03/2009 02:45:31 (+0700) | #24 | 172979 |

lehoang26

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 11/03/2009 23:07:53

Messages: 1

Offline

|

|

Cai nay co ban ben TPA phay hien va co cach diet no ngay tu khi no moi xuat hien roi ma:

http://tpacontrol.net/forums/viewtopic.php?f=35&t=386&sid=2ff40f39e14b9b5fb80587bfc2c40e67 |

|

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

13/03/2009 11:49:06 (+0700) | #25 | 173056 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

b0ydakmjl wrote:

kamikazeq wrote:

Mất cả buổi vật lộn với con này để tìm hiểu rõ nó thế nào. Cuối cùng cho ra sản phẩm sau

Trước khi làm theo thì ngắt mạng hết và mở Băng (DeepFreeze) ra nha.

Download http://www.box.net/shared/sxer2jdmr2 rồi làm theo hướng dẫn trong đó.

Các bạn thử và cho biết kết quả. Hope this help.

tháo đóng băng. làm theo hướng dẫn-> nằm 1 cục( không biết có mạng lại hay không tại máy không khởi động lên được)

Sản phẩm của bạn kamikazeq được viết rất tốt , 1 kinh nghiệm của mình với những loại virus dai sức thế này là bạn nên chạy công cụ diệt nó nhiều lần . Họa chăng là bạn kamikazeq chưa cập nhật các file/registry mới trong các biến thể mới thôi . |

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

13/03/2009 20:46:55 (+0700) | #26 | 173072 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/0cc8f7bf8a8d56980414a6e4bc69cdc6.png)

|

kamikazeq

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 04/07/2006 03:20:53

Messages: 837

Location: Panic Malware Planet

Offline

|

|

Con này chỉ có một đống các dll inject và một số ít drivers cố định, còn lại là nó random lung tung cho nên xử bằng cách cố định sẽ không hoàn toàn.

Bởi thế sau khi chạy cái kia thì nên dùng BKAV quét lại.

Những tiệm NET nên thiết lập Disable Autoplay lẫn Autorun ở tất cả các máy. Vì đa số không phải khách cố ý cho chạy Virus, mà là cứ truy cập kiểu không an toàn. |

|

| IDM 5.18 http://tinyurl.com/pl2ejj | Quick Remove Malware http://tinyurl.com/lbbm9x - http://tinyurl.com/arna6g |

|

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

14/03/2009 05:36:10 (+0700) | #27 | 173128 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/50f81064812c9295e837eb0a1690710f.jpg)

|

nokia6610dn

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 11/07/2005 01:01:18

Messages: 34

Offline

|

|

Anh LE VU HOANG đâu sa không vào ra tay hướng dẫn, chiên da virut lên biện pháp gấp với. Mấy tiệm nét mình biết đều kêu trời, nhưng mình ko giúp gì được. Đúng là cái này đau đầu thật. Nó phá DF mới ghê. Theo nhiều người nói và thông tin đọc đc thì nó nằm trong boot sector, phải format /mbr mới hết.

Tui cũng đang bị nè. |

|

|

| [Question] Re: Virut xuất xứ từ TQ, gây nguy hại cho mạng LAN |

14/03/2009 23:41:46 (+0700) | #28 | 173207 |

dn4m

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 13/03/2009 23:05:12

Messages: 1

Offline

|

|

| @ kamikazeq:Chương trình của bạn chạy rất tốt.Tôi đã dùng và không thấy bị nhiễm lại.Tôi cũng đã quét virus = BKAV bây giờ hoàn toàn yên tâm.Thay mặt anh em đã dùng Tool của bạn cảm ơn bạn |

|

|

|

![[digg] [digg]](/hvaonline/templates/viet/images/digg.gif)

![[delicious] [delicious]](/hvaonline/templates/viet/images/delicious.gif)

![[google] [google]](/hvaonline/templates/viet/images/google.gif)

![[yahoo] [yahoo]](/hvaonline/templates/viet/images/yahoo.gif)

![[technorati] [technorati]](/hvaonline/templates/viet/images/technorati.gif)

![[reddit] [reddit]](/hvaonline/templates/viet/images/reddit.gif)

![[stumbleupon] [stumbleupon]](/hvaonline/templates/viet/images/stumbleupon.gif)

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif)

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

phòng máy tôi cũng bị nhiễm cách nay 5 ngày. Mong rằng anh em nào đã có cách khắc phục thì post lên cho anh em học hỏi

phòng máy tôi cũng bị nhiễm cách nay 5 ngày. Mong rằng anh em nào đã có cách khắc phục thì post lên cho anh em học hỏi  .

.